Các nhà sản xuất đang ngày càng chú trọng tới vấn đề bảo mật cho sản phẩm máy tính và laptop của mình. Do đó, với việc giới thiệu Windows 11, Microsoft đã thiết lập các tiêu chuẩn phần cứng bắt buộc về TPM cho hệ điều hành mới này trên các thiết bị PC và laptop. Nhưng TPM là gì và tại sao lại quan trọng đối với Windows 11? Cùng PCMag tìm hiểu cách kích hoạt hoặc vô hiệu hóa TPM trong bài viết này.

TPM (Trusted Platform Module) là gì?

TPM (Trusted Platform Module) là một tiêu chuẩn do Trusted Computing Group (TCG), một tổ chức trong ngành công nghiệp máy tính phát triển và được quốc tế hóa bởi Tổ chức Tiêu chuẩn hóa Quốc tế (ISO) và Ủy ban Kỹ thuật Điện Quốc tế (IEC).

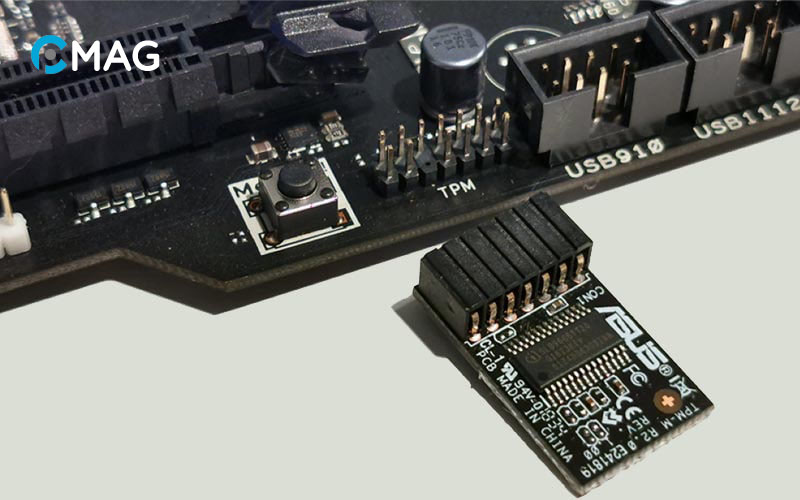

TPM là một chip bảo mật được gắn trực tiếp trên bo mạch chủ của máy tính, nhằm mục đích cung cấp một lớp bảo vệ cho các ứng dụng và dữ liệu trên thiết bị bằng cách tạo ra một nền tảng bảo mật vững chắc.

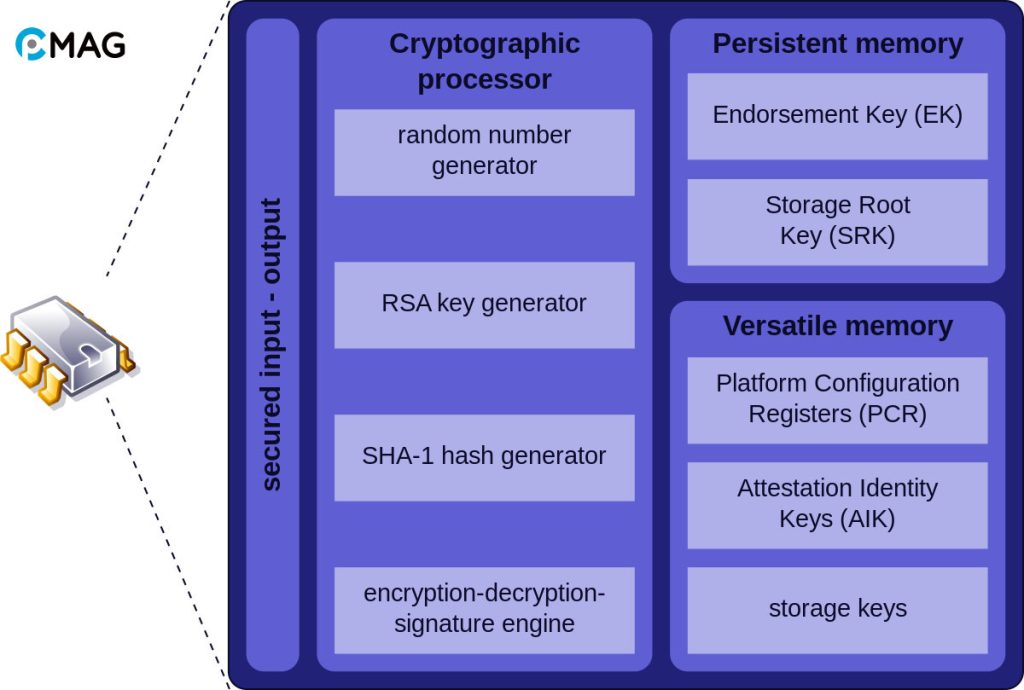

TPM có khả năng bảo quản các khóa mã hóa, chứng chỉ số và thông tin xác thực khác nhau. Nó cũng hỗ trợ việc mã hóa dữ liệu và xác minh danh tính người dùng. Chip này được ứng dụng phổ biến trong nhiều giải pháp bảo mật, bao gồm cả BitLocker của Microsoft, giúp an toàn hóa dữ liệu trên ổ đĩa cứng.

TPM 2.0 là gì?

TPM 2.0, phiên bản cập nhật của Trusted Platform Module, được phát triển bởi Trusted Computing Group (TCG), mang lại cải tiến về bảo mật so với phiên bản trước, 1.2.

Phiên bản này nâng cao khả năng bảo vệ thông qua mã hóa phần cứng, xác thực chứng thực và xác minh người dùng, quản lý khóa và chứng chỉ hiệu quả, đồng thời tăng cường hỗ trợ cho các ứng dụng bảo mật như BitLocker và Secure Boot. Ngoài ra, TPM 2.0 còn hỗ trợ các giao thức bảo mật mới nhất như TLS 1.3 và SSH.

Tính năng nổi bật của TPM 2.0

TPM 2.0 mang lại nhiều cải tiến so với phiên bản trước, bao gồm:

- Hỗ trợ các thuật toán mã hóa mới nhất: Bao gồm AES-256, SHA-256, ECC, RSA và HMAC, nâng cao khả năng bảo mật.

- Tăng cường bảo mật: TPM 2.0 cung cấp bảo vệ mạnh mẽ hơn thông qua chức năng chứng thực chữ ký số và mã hóa dữ liệu.

- Hỗ trợ ứng dụng mới: Tăng cường hỗ trợ cho các ứng dụng chứng thực người dùng, quản lý khóa và chứng chỉ.

- Tích hợp với các hệ thống mới: Có khả năng kết nối với các hệ thống mới như IoT (Internet vạn vật) và thiết bị di động.

- Linh hoạt và tương thích rộng rãi: Tương thích với nhiều hệ điều hành và nền tảng phần cứng.

- Tính năng Kiểm chứng từ xa (Remote Attestation): Cho phép kiểm tra tính toàn vẹn của phần mềm và phần cứng từ xa, đảm bảo an toàn.

- Phòng chống Virus và Malware: Tích hợp khả năng phát hiện bất thường, cảnh báo người dùng và chuyển thiết bị sang chế độ Safe mode để loại bỏ Virus và Malware kịp thời.

Các loại triển khai TPM

- Discrete: TPM được thiết kế như một chip độc lập, được coi là phương pháp bảo mật an toàn nhất do ít xảy ra sự cố.

- Physical-based: TPM tích hợp sẵn trong CPU, bao gồm các biện pháp bảo mật chống làm giả.

- Firmware-based: TPM hoạt động trong một môi trường thực thi đáng tin cậy của CPU, mang đến mức độ an toàn tương đương với chip TPM dựa trên phần cứng.

- Software-based: TPM ở dạng này không mang lại lợi ích bảo mật thêm và đối mặt với rủi ro bị lỗi hoặc tấn công từ bên ngoài.

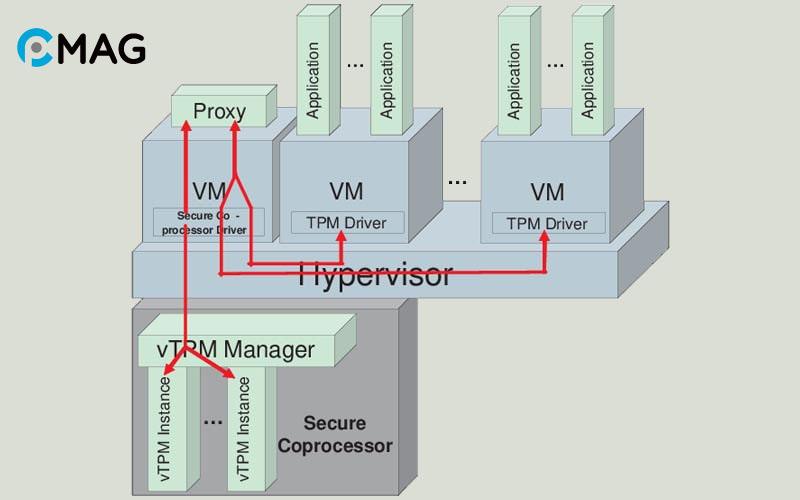

- Virtual: TPM được cung cấp qua một lớp ảo hóa, cho phép quản lý độc lập các khóa bảo mật từ một máy ảo.

Vì sao Windows 11 cần TPM 2.0?

Các phiên bản Windows 7, 8, 10 và 11 đều tương thích với Trusted Platform Modules. Microsoft đã tích hợp các chức năng bảo mật có sẵn trong Windows cùng với những ưu điểm của TPM để tăng cường khả năng bảo mật cho hệ thống. Chẳng hạn, Windows tận dụng TPM để cung cấp cho người dùng các tính năng bảo mật như:

- Windows Hello: Cung cấp tính năng kiểm soát truy cập và nhận dạng sinh trắc học, bao gồm việc hỗ trợ máy quét dấu vân tay, máy quét mống mắt, và công nghệ nhận dạng khuôn mặt dựa trên TPM. Nó cũng kết hợp việc sử dụng EK và AIK.

- Dictionary attack protection: Bảo vệ chống lại cuộc tấn công từ điển, thông qua việc yêu cầu mật khẩu đặc biệt phức tạp, hạn chế số lần đăng nhập không chính xác, áp dụng mã hóa mạnh mẽ, và sử dụng công cụ phát hiện tấn công để nhận biết và cản trở các cuộc tấn công từ điển.

- BitLocker Drive Encryption: là công nghệ mã hóa dữ liệu tích hợp sẵn vào hệ điều hành Windows, cho phép mã hóa toàn bộ ổ đĩa hoặc các phân vùng ổ đĩa nhằm bảo vệ dữ liệu khỏi các truy cập không được phép.

- Virtual smart cards: Công nghệ bảo mật cho phép thay thế thẻ thông minh vật lý, được sử dụng trong việc xác thực người dùng và truy cập vào tài nguyên bảo mật.

- Measured boot: tính năng bảo mật cho phép kiểm tra tính xác thực của phần mềm và firmware khởi động, đảm bảo không bị thay đổi.

- Health attestation: quá trình này kiểm tra và đánh giá tình trạng sức khỏe của thiết bị hoặc hệ thống, để đảm bảo rằng nó tuân thủ các tiêu chuẩn an toàn và bảo mật thông tin.

Hướng dẫn kiểm tra máy tính có hỗ trợ TPM 2.0

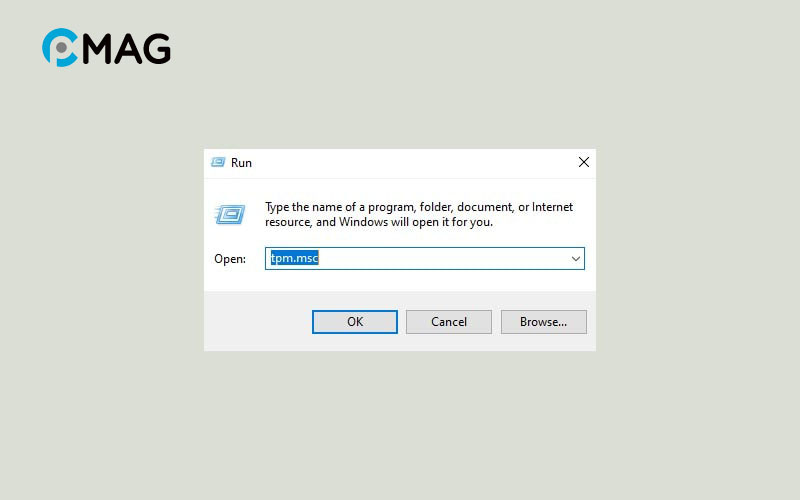

Bước 1: Bấm tổ hợp phím Windows + R, nhập tpm.msc và ấn Enter.

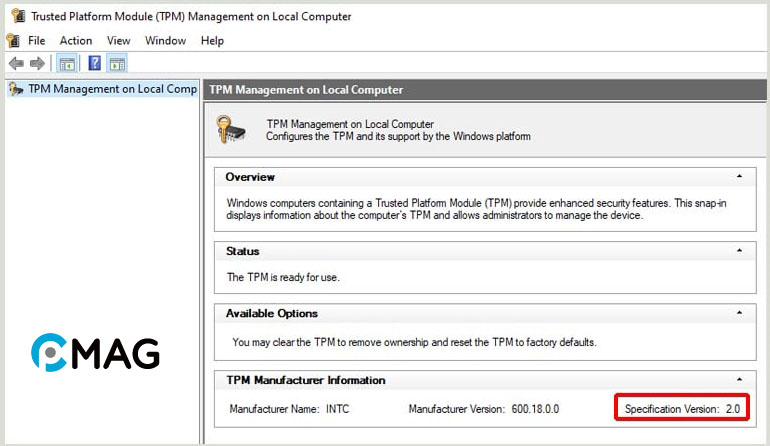

Bước 2: Trong cửa sổ Trusted Platform Module (TPM), kiểm tra ở mục Specification Version. Nếu thấy giá trị là 2.0, điều này cho thấy thiết bị của bạn đã được cài đặt chip TPM 2.0 và bạn có thể yên tâm sử dụng Windows 11.

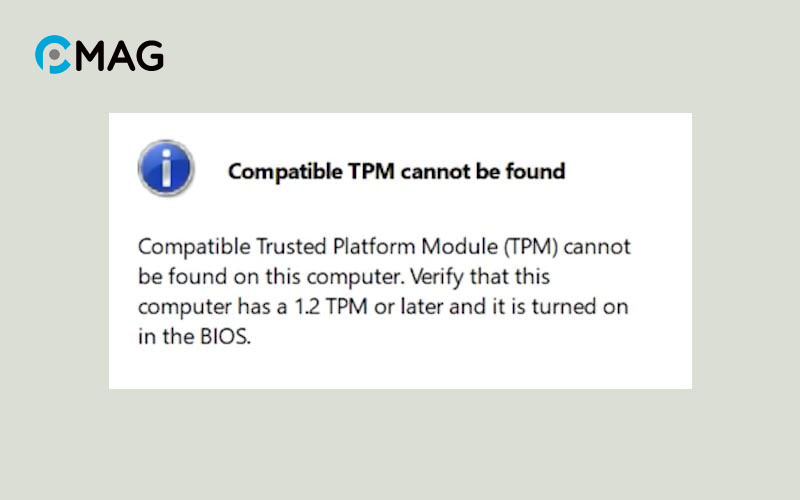

Bước 3: Nếu bạn không thấy giá trị nào hoặc gặp thông báo lỗi về việc không tìm thấy TPM tương thích, có nghĩa là thiết bị của bạn không có chip TPM hoặc chip TPM đã bị tắt trong BIOS.

Cách bật/ tắt TPM trên BIOS

Intel Mainboard

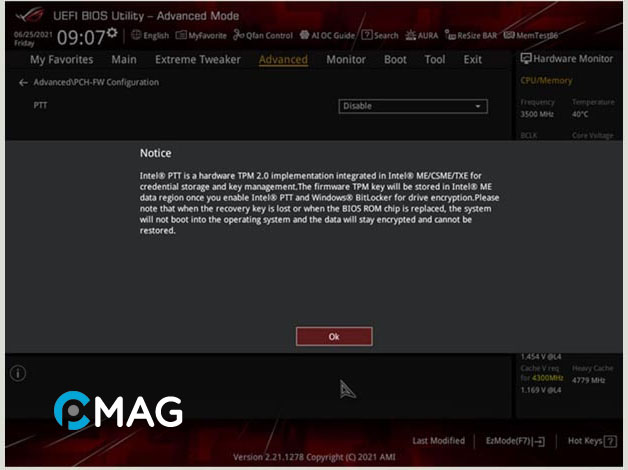

Bước 1: Khởi động lại máy tính và nhấn liên tục F2 hoặc Del (phụ thuộc vào hãng sản xuất) để truy cập vào màn hình cài đặt BIOS.

Bước 2: Tìm đến mục Advanced -> PCH-FW Configuration, sau đó bật tùy chọn PTT.

Bước 3: Ấn OK để xác nhận, tiếp theo nhấn F10 để lưu các thay đổi và khởi động lại máy tính.

AMD Mainboard

Bước 1: Bật máy tính và nhấn nhanh F2 hoặc Del (phụ thuộc vào hãng sản xuất) để truy cập vào màn hình cài đặt BIOS.

Bước 2: Tìm đến mục Advanced -> AMD fTPM, rồi thay đổi lựa chọn trong TPM Device Selection thành Firmware TPM.

Bước 3: Ấn OK, sau đó ấn F10 để lưu các thay đổi đã thực hiện và tiến hành khởi động lại thiết bị.